TP sysres IMA5 2021/2022 G2 : Différence entre versions

De Wiki d'activités IMA

(→Tests d'intrusion) |

(→Tests d'intrusion) |

||

| Ligne 46 : | Ligne 46 : | ||

Mettre la carte réseau WiFi en mode monitor : | Mettre la carte réseau WiFi en mode monitor : | ||

| − | + | ||

| − | airmon-ng start wlx40a5ef012de1 | + | airmon-ng start wlx40a5ef012de1 |

| − | + | ||

Vérification que celle-ci est bien en mode monitor : | Vérification que celle-ci est bien en mode monitor : | ||

| − | + | ||

| − | iwconfig | + | iwconfig |

| − | + | ||

Lancement de la capture des paquets : | Lancement de la capture des paquets : | ||

| − | + | ||

| − | airodump-ng | + | airodump-ng wlx40a5ef012de1 |

| − | |||

Version du 11 octobre 2021 à 20:08

Wiki compte-rendu de TP PRA - Aviran Tetia & Robin Lasserye

Sommaire

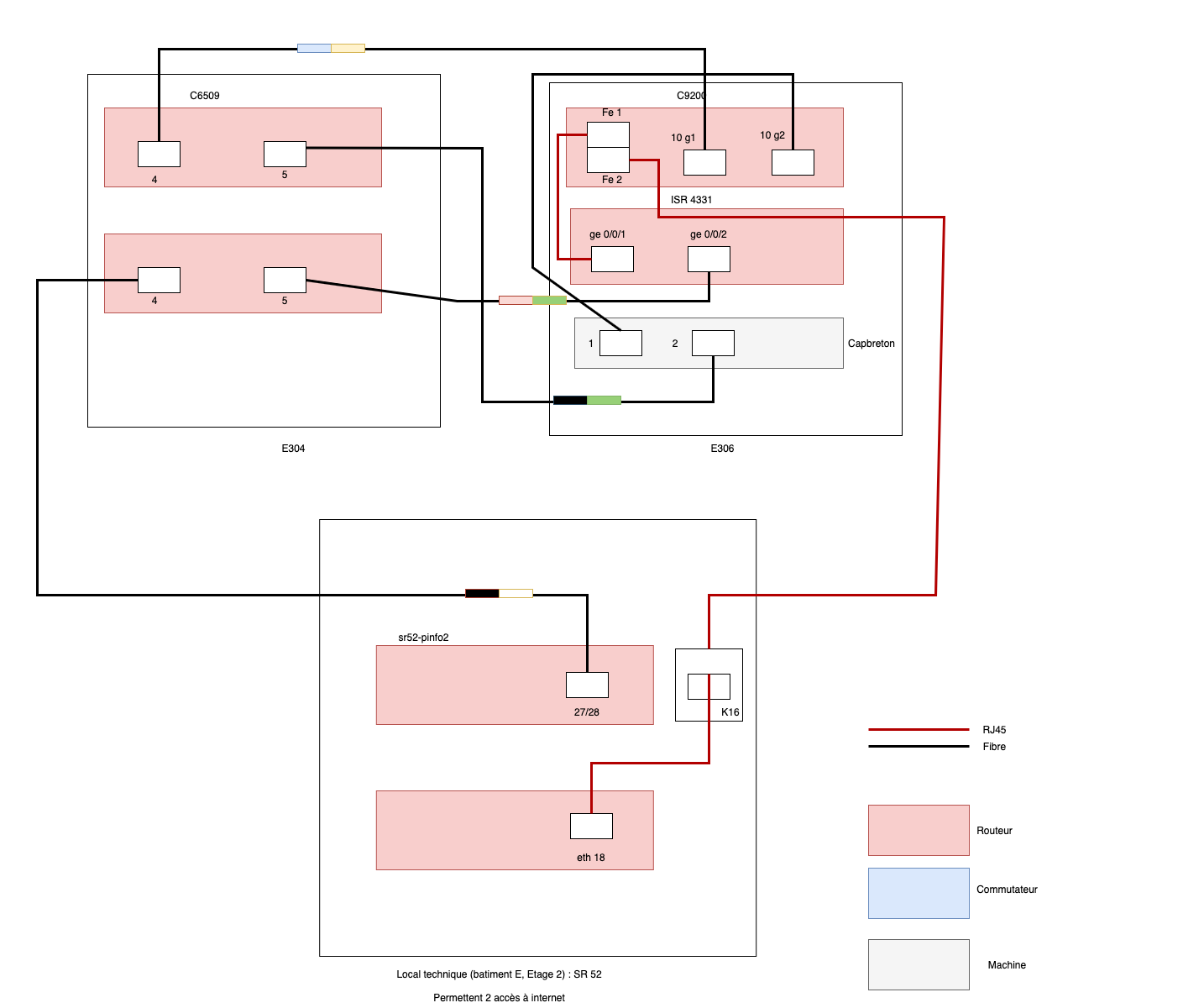

1. Configuration du Réseau physique

[insérer image]

2. Plan d'Adressage

| Groupe | Domaine | Distribution | IP (privée) | IP (publique) | VLAN | IPV4 | IPV4 6509-E | IPV4 C9200 | IPV4 Routeur | IPV6 |

|---|---|---|---|---|---|---|---|---|---|---|

| Groupe 1 | x | x | x | x | x | x | x | x | x | x |

3. Configuration des Machines Virtuelles

[insérer résumé]

4. Architecture réseau

L'architecture générale

Les réseaux virtuels

Le routage du site (IPv4)

Le routage du site (IPv6)

[insérer résumé]

Tests d'intrusion

Pendant que l'infrastructure réseau était en train d'être configurée, nous avons testé de casser une clé wep.

Commandes réalisées sur un eeePC sous Linux :

Mettre la carte réseau WiFi en mode monitor :

airmon-ng start wlx40a5ef012de1

Vérification que celle-ci est bien en mode monitor :

iwconfig

Lancement de la capture des paquets :

airodump-ng wlx40a5ef012de1