Cahier groupe n°8 : Différence entre versions

De Wiki d'activités IMA

(→Semaine 2) |

(→Semaine 2) |

||

| Ligne 20 : | Ligne 20 : | ||

| − | *Afin de mettre en place la mascarade, la méthode suivante à été appliquée : [[Fichier:MasqueradeE304-6.png|150px|thumb| | + | *Afin de mettre en place la mascarade, la méthode suivante à été appliquée : [[Fichier:MasqueradeE304-6.png|150px|thumb|left|Schéma de principe de la mascarade]] |

**Adressage manuel d'eth1 en 192.168.10.1/24 via /etc/network/interfaces pour une modification permanente. | **Adressage manuel d'eth1 en 192.168.10.1/24 via /etc/network/interfaces pour une modification permanente. | ||

**Modification de l'iptable avec les commandes fournies dans le cours et adaptées pour une telle utilisation, placée dans /sbin/iptables-restore avec le fichier /etc/network/if-pre-up.d/iptables. Ceci à été fait en partie en suivant la [http://wiki.debian.org/iptables procédure suivante] | **Modification de l'iptable avec les commandes fournies dans le cours et adaptées pour une telle utilisation, placée dans /sbin/iptables-restore avec le fichier /etc/network/if-pre-up.d/iptables. Ceci à été fait en partie en suivant la [http://wiki.debian.org/iptables procédure suivante] | ||

Version du 10 octobre 2015 à 22:01

Sommaire

Présentation de la tâche particulière

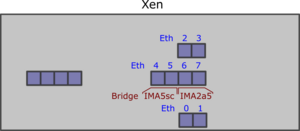

Nous avons la responsabilité de configurer un pont pour les IMA5sc et les IMA5sa sur le serveur de virtualisation Xen ainsi que sur les différentes machines prénommées ZabethXX.

Matériel utilisé pour la tâche particulière

Suivi de l'avancement du TP

Semaine 1

Nous avons essayé de configurer un bridge sur l'une des Zabeth. Nous nous sommes heurtés au fait que le bridge prend l'adresse MAC la plus basse des deux interfaces Ethernet. Or eth0 (carte mère) a l'adresse MAC la plus haute. Donc on n'arrivait pas à accéder au net en DHCP.

Semaine 2

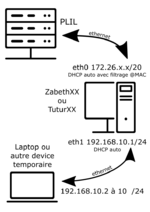

- Une configuration a été réussie sur une Zabeth avec l'aide de M. Redon. Cependant, cela nécessite de forcer l'adresse MAC du bridge a être identique à celle de l'interface eth0. Cette configuration n'est pas souhaitable après discussion avec l'enseignant. Alternative proposée : réaliser une mascarade permettant aux périphériques connectés à eth1 de ne pas apparaître sur le réseau mais de quand même pouvoir y accéder grâce à eth0.

- On a également recherché sur le serveur Xen les ports ethX grâce à ifconfig et mii-tool. Voici un schéma permettant de visualiser les ports visualisés.

- L'installation de la machine virtuelle Xen a été réalisée avec pour :

- hostname : KEKETTE

- nameserver : 93.48.57.48

- ip : 193.48.57.168

- netmask : 255.255.255.240

- password : glopglop

- Afin de mettre en place la mascarade, la méthode suivante à été appliquée :

- Adressage manuel d'eth1 en 192.168.10.1/24 via /etc/network/interfaces pour une modification permanente.

- Modification de l'iptable avec les commandes fournies dans le cours et adaptées pour une telle utilisation, placée dans /sbin/iptables-restore avec le fichier /etc/network/if-pre-up.d/iptables. Ceci à été fait en partie en suivant la procédure suivante

- Activer l'IPv4 packet forwarding en de-commentant la ligne appropriée dans le fichier /etc/sysctl.conf

- Installation et configuration d'un serveur dhcp, avec le paquet isc-dhcp-server et en le configurant sur le réseau 192.168.10.1. Ceci à été fait en partie en suivant la procédure suivante

Par la suite un script de déploiement sur les autres machines à partir d'une zabeth correctement configuré à été mis en place. Le script ainsi que le fichier de configurations sont disponibles en annexe. Le déploiement et le fonctionnement à été testé et validé à ce jour.