TP sysres IMA5 2022/2023 G8

Sommaire

Séance 1

Installation de la distribution Linux Devuan Chimaera sur la zabeth18 avec quelques adresses à garder en tête pour la configuration :

- adresse IPV4 de la machine : 172.26.145.50+[num_zabeth]/24

- gateway (adresse du routeur) : 172.26.145.254

- serveur DNS : 193.48.57.48

- proxy : proxy.polytech-lille.fr:3128

Ajout de la permission sudo à pifou

Installation de Ansible et de Python et création du rôle configuration files sur la zabeth18

Séance 2

Installation de Linux Devuan Chimaeara sur la zabeth 10

Séance 3

Installation de la machine virtuelle xen :

- On se connecte au serveur avec la commande :

ssh root@capbreton.plil.info

- On crée l'image de la machine virtuelle dio8 avec la commande :

xen-create-image --ip=193.48.57.100+[num_grp] --gateway=193.48.57.161 --netmask=255.255.255.0 --hostname=dio8 --dist=chimaera --dir=/usr/local/xen/

- On crée les 2 partitions home et var:

lvcreate -L10G -ndio8_home storage ; mkfs /dev/storage/dio8_home lvcreate -L10G -ndio8_home storage ; mkfs /dev/storage/dio8_home

- On ajoute le bridgeStudents dans le fichier de config : /etc/xen/dio8.cfg :

vif = [ 'ip=193.48.57.185 ,mac=00:16:3E:9E:8C:5D, bridge=IMA5sc' ]

- On ajoute les disques physiques dans le fichier de config /etc/xen/dio8.cfg :

disk = [

'file:/usr/local/xen//domains/dio8/disk.img,xvda2,w',

'file:/usr/local/xen//domains/dio8/swap.img,xvda1,w',

'phy:/dev/storage/dio8_home,xvdb1,w',

'phy:/dev/storage/dio8_var,xvdb2,w',

]

- On crée la machine virtuelle dio8 avec la commande :

xen create dio8.cfg

- On se connecte à celle-ci avec la commande avec comme login root et le mdp donné lors de la création de l'image:

xen console dio8

Programmation du code du coffre-fort

Séance 4

Achat du nom de domaine tartiflette.space Génération de la clé csr et key :

openssl req -nodes -newkey rsa:2048 -sha256 -keyout tartiflette.space.key -out tartiflette.space.csr

Début du cablage des routeurs

Séance 5

Configuration de SSH

Dans le fichier /etc/ssh/sshd_config, ajouter la ligne suivante :

PermitRootLogin yes

Redémarrer le service ssh :

service ssh restart

Tester la connexion depuis le terminal de la zabeth :

ssh root@193.48.57.185

Installation du serveur web Apache2 :

apt update apt install apache2 apt install php libapache2-mod-php service apache2 restart

Configuration de https

- Activer le module SSL

a2enmod ssl

- Télécharger le certificat tartiflette.space.crt ainsi que le certificat intermédiaire dans le site de gandi

- Mettre le certificat tartiflette.space.crt dans /etc/ssl/certs/

- Mettre le certificat intermédiaire GandiStandardSSLCA2.pem dans /etc/ssl/certs/

- Mettre la clé d'accès tartiflette.space.key dans /etc/ssl/private/

- Ajouter les instructions ci-dessous dans /etc/apache2/sites-available/000-default.conf :

<VirtualHost *:443>

ServerAdmin webmaster@localhost

ServerAlias www.tartiflette.space

DocumentRoot /var/www/html

SSLEngine on

SSLCertificateFile /etc/ssl/certs/tartiflette.space.crt

SSLCertificateKeyFile /etc/ssl/private/tartiflette.space.key

SSLCertificateChainFile /etc/ssl/certs/GandiStandardSSLCA2.pem

ErrorLog ${APACHE_LOG_DIR}/error.log

CustomLog ${APACHE_LOG_DIR}/access.log combined

</VirtualHost>

- Relancer le serveur Apache :

service apache2 restart

Seéance 6

Configuration du DNS

- Glue records crée sur le site de Gandi :

ns1.tartiflette.space 193.48.57.185

- Ajout du nameserver ns1.tartiflette.space ainsi que de ns6.gandi.net dans l'onglet Nameservers de Gandi

- Installation de bind9

- Modification du fichier /etc/bind/named.conf.options :

acl "trusted" {

193.48.57.185; //ns1.tartiflette.space

217.70.177.40; //ns6.gandi.net

};

- Modification du fichier /etc/bind/named.conf.local :

zone "tartiflette.space" {

type master;

file "/etc/bind/db.tartiflette.space";

allow-transfer{ 217.70.177.40; }; //ns6.gandi.net

notify yes;

};

zone "57.48.193.in-addr.arpa" {

type master;

file "/etc/bind/db.193.48.57";

allow-transfer{ 217.70.177.40; }; //ns6.gandi.net

notify yes;

};

Serveur Minecraft

- Installation

On télécharge le fichier server.jar selon la version sélectionnée sur le site avec wget : wget https://piston-data.mojang.com/v1/objects/f69c284232d7c7580bd89a5a4931c3581eae1378/server.jar

Séance 7

Mise en place du DNSSEC

Premièrement on procède par créer un répertoire où on va stocker nos clés :

mkdir/etc/bind/tartiflette.space.dnssec

Et puis on ajoutes ces lignes dans le fichier /etc/bind/named.conf.options

dnssec-enable yes; dnssec-validation auto;

On crée ensuitee les deux clés dnssec ksk et zsk dans le fichier tartiflette.space.dnssec :

dnssec-keygen -a RSASHA1 -b 2048 -f KSK -n ZONE tartiflette.space dnssec-keygen -a RSASHA1 -b 1024 -n ZONE tartiflette.space

On les renomme pour avoir des noms simples :

mv ./Ktartiflette.space.+xxx+xxxx.key ./tartiflette.space-ksk.key mv ./Ktartiflette.space.+xxx+xxxx.private ./tartiflette.space-ksk.private mv ./Ktartiflette.space.+xxx+xxxx.key ./tartiflette.space-zsk.key mv ./Ktartiflette.space.+xxx+xxxx.private ./tartiflette.space-zsk.private

Dans le fichier de zone /etc/bind/db.tartiflette.space on inclut :

$INCLUDE "/etc/bind/tartiflette.space.dnssec/tartiflette.space-zsk.key"; $INCLUDE "/etc/bind/tartiflette.space.dnssec/tartiflette.space-ksk.key";

Puis on signe notre fichier de zone :

dnssec-signzone -o tartiflette.space -k tartiflette.space-ksk.key ../db.tartiflette.space tartiflette.space-zsk.key

Pour pointer sur le fichier signé on modifie le fichier /etc/bind/named.conf.local :

file "/etc/bind/db.tartiflette.space.signed"

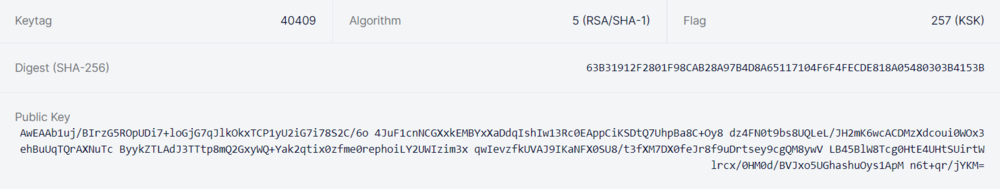

On ajoute la clé publique ksk sur gandi en précisant l'algorithme RSA/SHA1

Mise en place du Fail2Ban

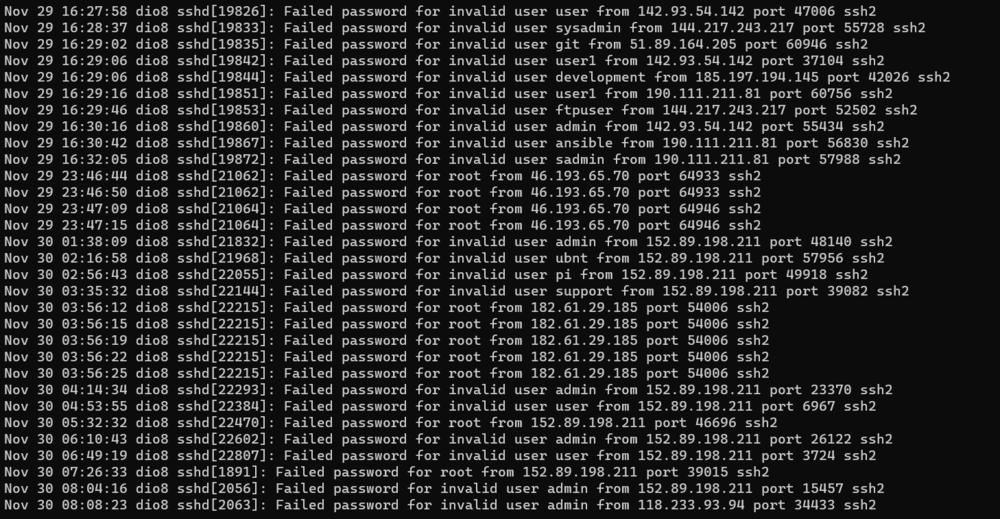

On fait un test préliminaire pour voir si on subit des attaques au niveau du port SSH :

On remarque qu'on recoit des attaques

Chiffrement des données

Craquage de clef WEP

Démarrage du logiciel aircrack-ng :

airmon-ng airmon-ng start wlan0mon

On écoute les trames wifi et on repère celle contenant le nom du point d'accès WIFI correspondant à notre groupe (cracotte 08) en WEP et on note son BSSID : 04:DA:D2:9C:50:57 ainsi que son channel (13).

On écoute uniquement notre point d'accès et on récupère les paquets :

airodump-ng -c 13 --bssid 04:DA:D2:9C:50:57 -w cracotte08 wlan0mon

On attend un peu, pour avoir un nombre de données assez conséquent, ces données sont stockées dans le fichier cracotte08-01.cap.

On lance enfin le craquage de la clef WEP :

aircrack-ng cracotte03-01.cap

On trouve la clef WEP qui est : FF:FF:FF:FF:FA:BC:09:CB:AE:EE:EE:EE:EE

Craquage du WPA-PSK

On repère le BSSID du point d'accès en WPA correspondant à notre groupe (kracotte08) et son channel en tapant la commande :

airodump-ng -c wlan0mon

Le BSSID de la kracotte08 est 44:AD:D9:5F:87:07 et son channel est le numéro 6